Оглавление

- Подготовка к настройке

- Настройка портов и моста (bridge)

- Настройка локальной сети

- Настройка подключения L2TP на MikroTik

- Настройка firewall

- Настройка IPTV

- Последние необходимые изменения

Подготовка к настройке

Перед настройкой нам нужно обновить прошивку и сбросить все предустановленные настройки.

Если вы не читали первую часть “Mikrotik: выбор домашнего маршрутизатора“, то вкратце повторю как сбросить настройки, по обновлению прошивки читаем первую часть (ближе к концу).

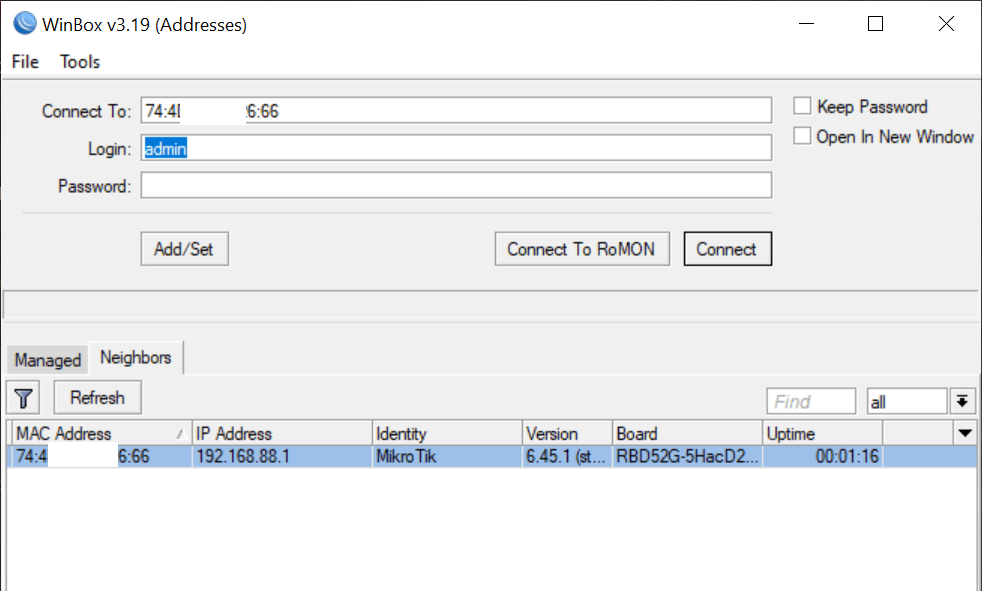

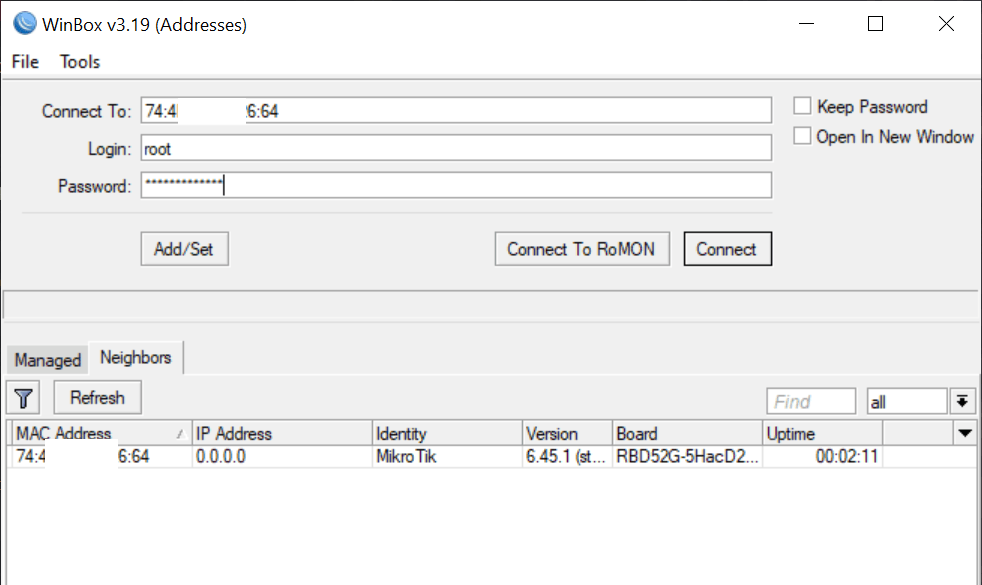

Подключаемся к маршрутизатору патчкордом в любой порт кроме первого и запускаем WinBox. Через некоторое время наш роутер появляется в списке доступных устройств.

На данном этапе НЕ ПОДКЛЮЧАЕМ КАБЕЛЬ ОТ ПРОВАЙДЕРА В НАШ РОУТЕР!

Клацаем мышкой на MAC-адрес что бы он появился в строке Connect To, в поле Login вводим admin, поле пароля оставляем пустым и нажимаем Connect.

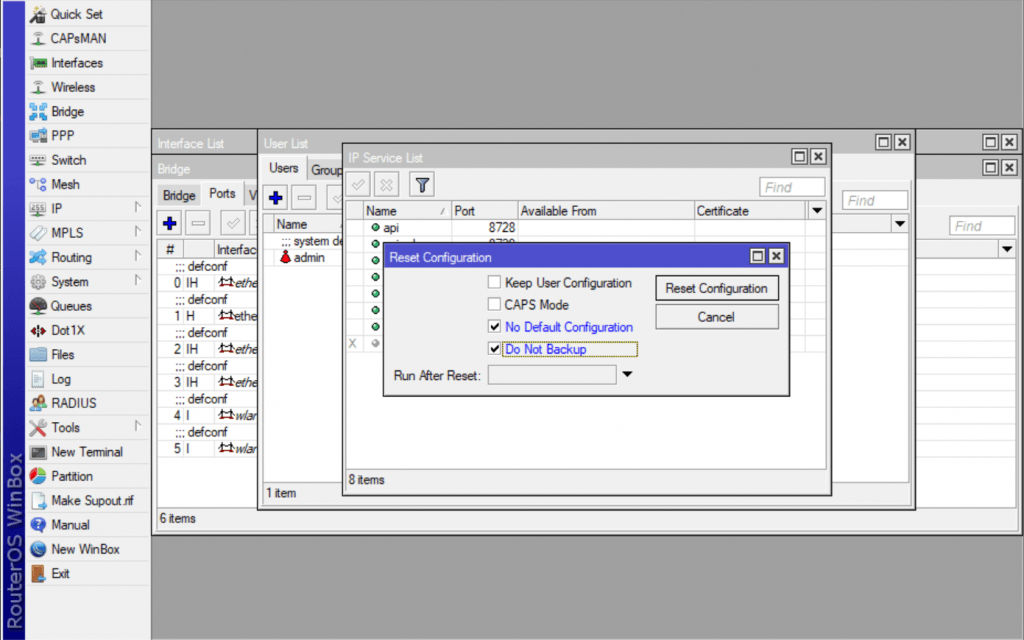

Подключившись идём в меню System – Reset Configuration, выставляем галочки No Default Configuration, Do Not Backup и нажимаем Reset Configuration.

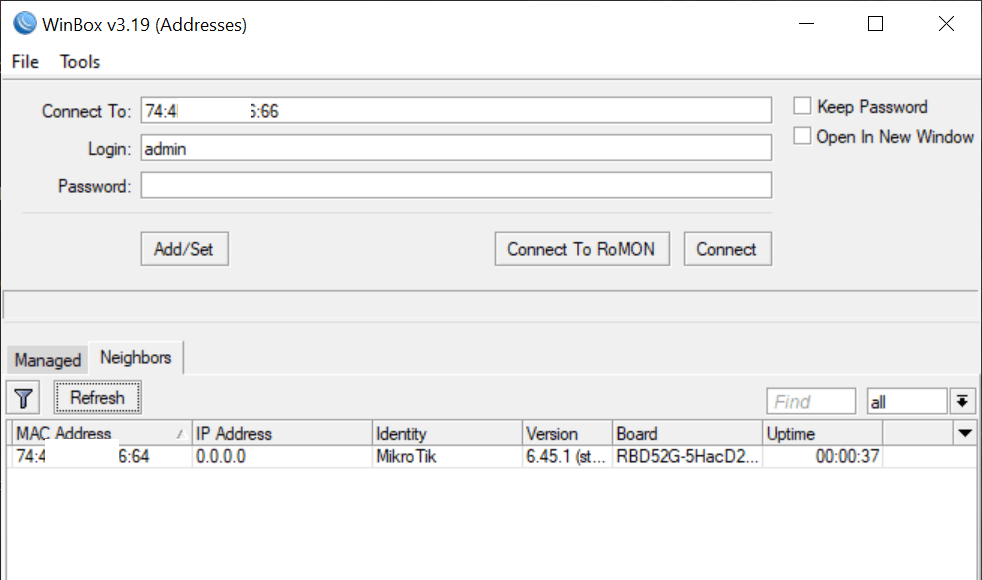

Через некоторое время наш маршрутизатор перезагрузится и снова появится в WinBox, на этот раз уже без IP-адреса. Теперь мы готовы приступить к настройкам.

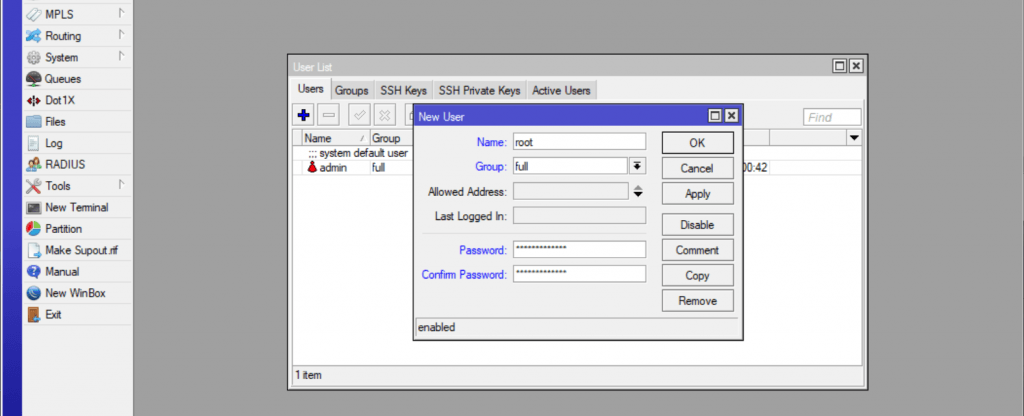

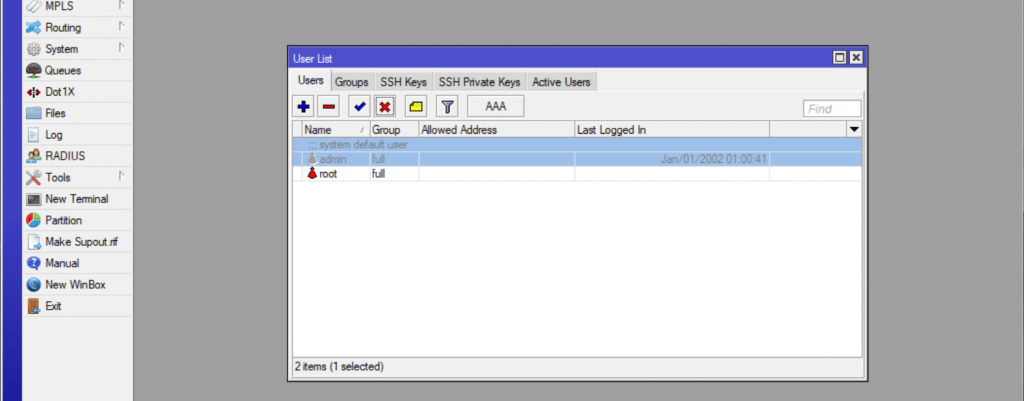

Снова подключаемся к маршрутизатору и заходим в меню System – Users и добавляем нового пользователя с полными правами.

Выходим из WinBox и подключаемся уже новым пользователем

Снова заходим в System – Users и отключаем старого пользователя. Делается это дабы исключить подбор пароля к вашему роутеру, т.к. практически всем известно имя пользователя по умолчанию. В принципе root для этого тоже не слишком подходит, но для примера пойдёт, вы же придумайте свой логин.

На этом в принципе подготовительную часть можно считать завершённой и далее приступим непосредственно к настройкам.

Настройка портов и моста (bridge)

Сразу оговорюсь что в данном примере я подключение от провайдера буду настраивать на физический пятый порт. Сделано это в целях экономии розетки. У меня роутер установлен далеко от розетки и питание на него я подаю по PoE, PoE-in в моём маршрутизаторе (MikroTik hAP ac²) это первый физический порт (который подписан Internet) и если в него воткнуть шнурок от провайдера то придётся подавать питание через PoE-инжектор – раз розетка, плюс розетка на коммутатор (switch), а раз уж все равно кабель от маршрутизатора тянуть к свитчу, то глупо не задействовать PoE от свитча.

Для тех кто не в курсе – у MikroTik’а нет такого понятия как выделенный WAN-порт как на бытовых маршрутизаторах, тут любой порт может выполнять любую роль. Хоть четырёх провайдеров в него заводите, а пятый порт на свитч ))

В принципе все настройки я старался сделать через bridge, так что никому не помешает потом перетусовать все физичесие порты под свои нужды, на работоспособность это уже никак не повлияет.

Но ближе к делу.

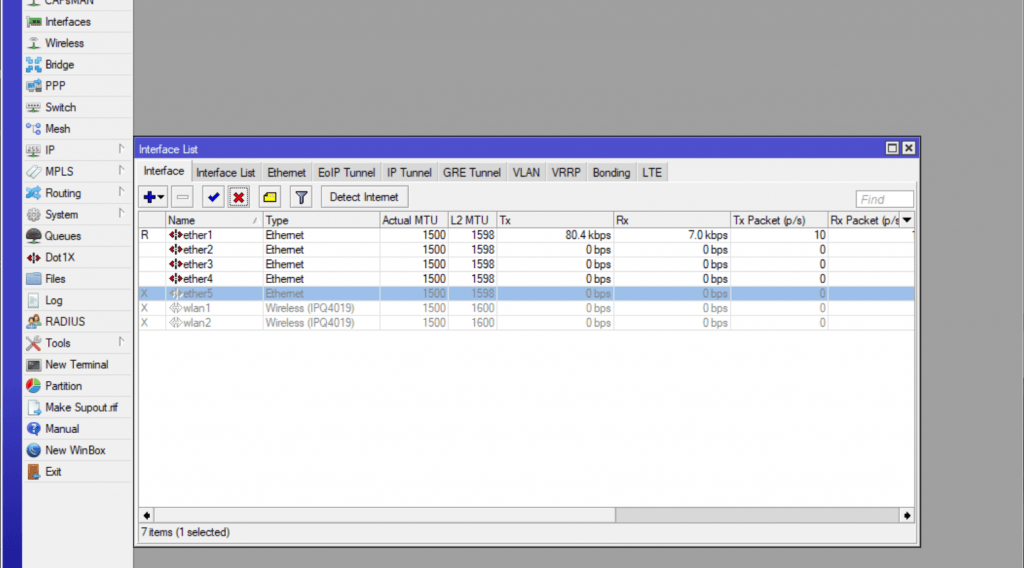

В первую очередь идём в меню Interfaces и отключаем порт ether5, для этого выделяем его и нажимаем на красный крестик. После этого можно безбоязненно подключать к нему кабель от интернет-провайдера. Сделано это что бы исключить попытки вторжения на наше устройство пока оно не настроено. На дальнейшие настройки это никак не повлияет.

Далее идём в меню Bridge и добавляем два моста – bridge1-LAN и bridge2-WAN

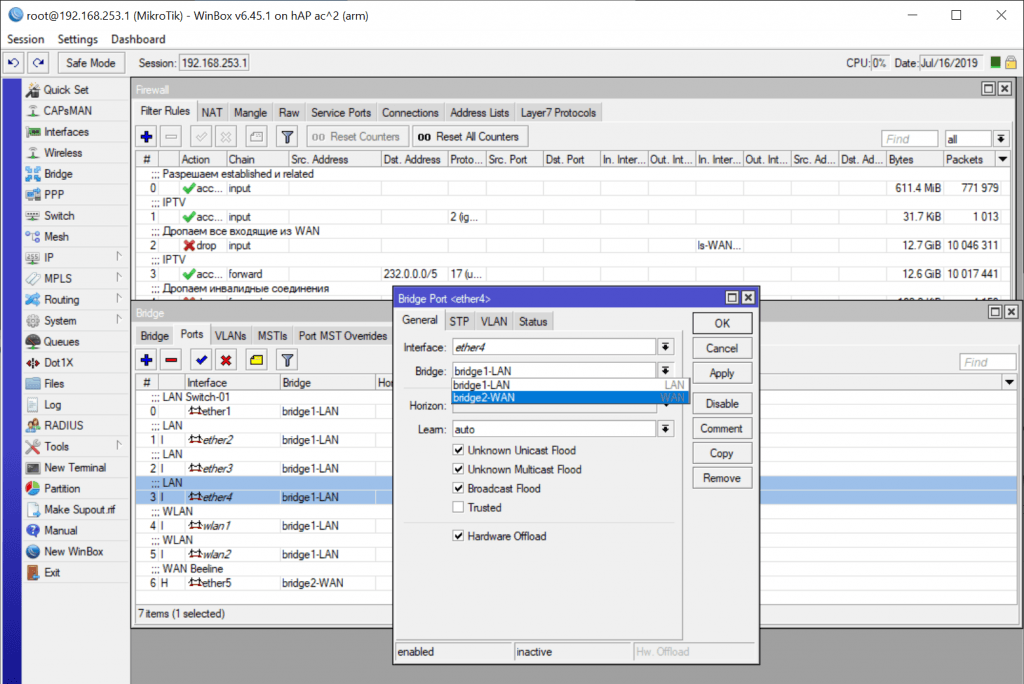

Далее открываем там же вкладку Ports и добавляем там порты в наши мосты )) Порты ether1-ether4 и wlan1-wlan2 в бридж bridge1-LAN, порт ether5 соответственно в bridge2-WAN

Затем открываем меню Interfaces и на вкладке Interface List добавляем список ls-LAN-all нажав на кнопку Lists. Затем в данный список добавляем bridge1-LAN

На этом настройка портов и мостов закончена, перейдем к настройке локальной сети ))

Настройка локальной сети

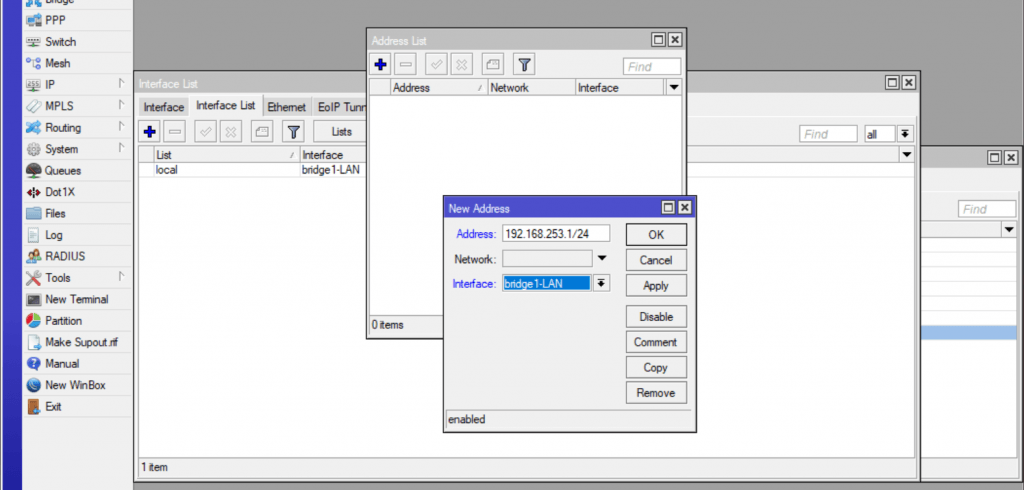

Перейдём в меню IP – Addresses и добавим новый адрес (в моём случае это 192.168.253.1, в вашем случае это может быть другой) присвоив его интерфейсу bridge1-LAN. Это и будет адрес нашего маршрутизатора. Адрес нужно добавлять с сетевой маской, так как на скриншоте. В принципе маску можно писать и полной – 192.168.253.1/255.255.255.0

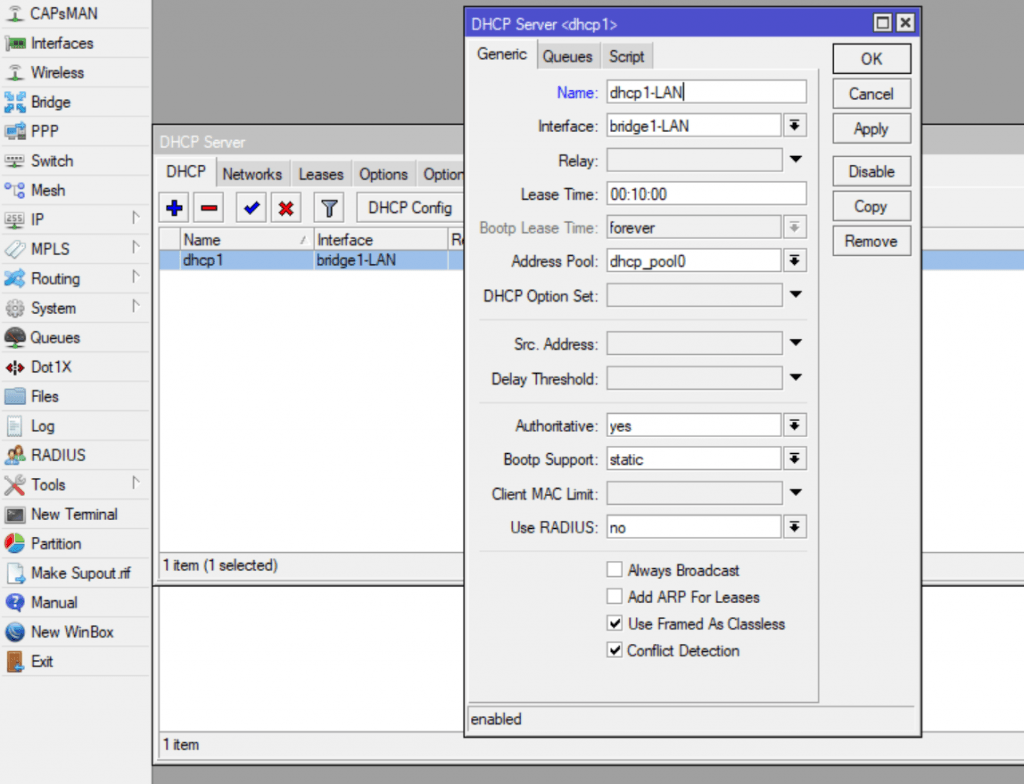

Далее нам нужно настроить DHCP-сервер, который будет назначать IP-адреса сетевым устройствам в нашей локальной сети. Для этого перейдём в меню IP – DHCP Server и воспользуемся там мастером настроек нажав кнопку DHCP Setup. В принципе для типовой конфигурации можно со всем согласиться как есть привязав сервер к интерфейсу bridge1-LAN, единственно я добавил гугловские адреса DNS-серверов. Здесь может быть несколько вариантов – взять DNS-сервера от провайдера, добавить свои, добавить гугловские, настроить DNS-сервер на нашем маршрутизаторе и раздавать его. Последнему варианту будет посвящена отдельная статья, а пока оставим так – пусть будет гугл.

- Настройка DHCP-сервера 1

- Настройка DHCP-сервера 2

- Настройка DHCP-сервера 3

- Настройка DHCP-сервера 4

- Настройка DHCP-сервера 5

- Настройка DHCP-сервера 6

И напоследок переименуем наш DHCP-сервер в dhcp1-LAN, пригодится в будущем.

Настройка подключения L2TP на MikroTik

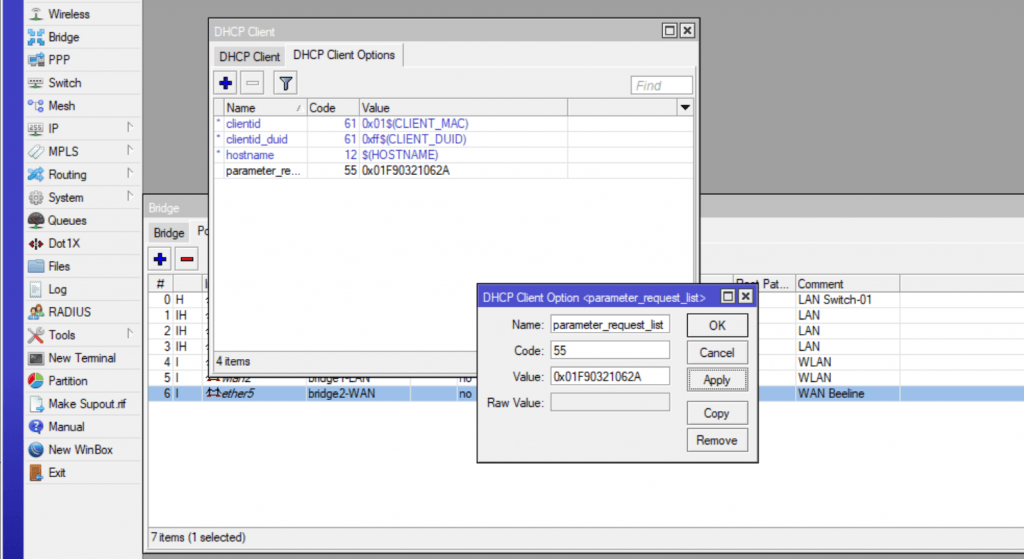

Начнём с настройки DHCP-клиента, для этого перейдем в меню IP – DHCP Client. Откроем вкладку DHCP Client Options и добавим там новый параметр со следующими значениями:

Name: parameter_request_list

Code: 55

Value: 0x010306212A79F9

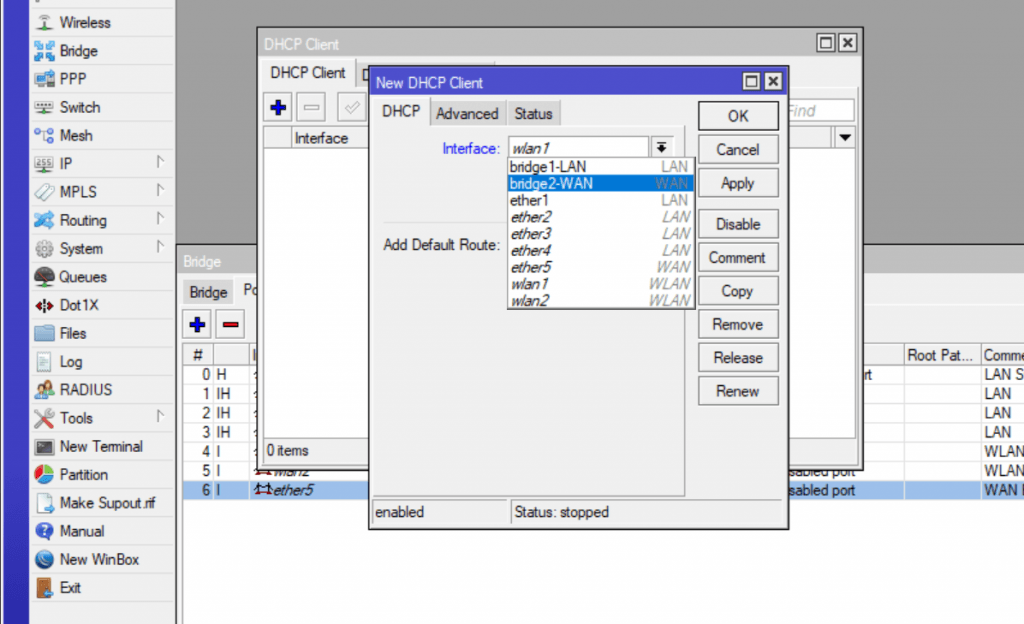

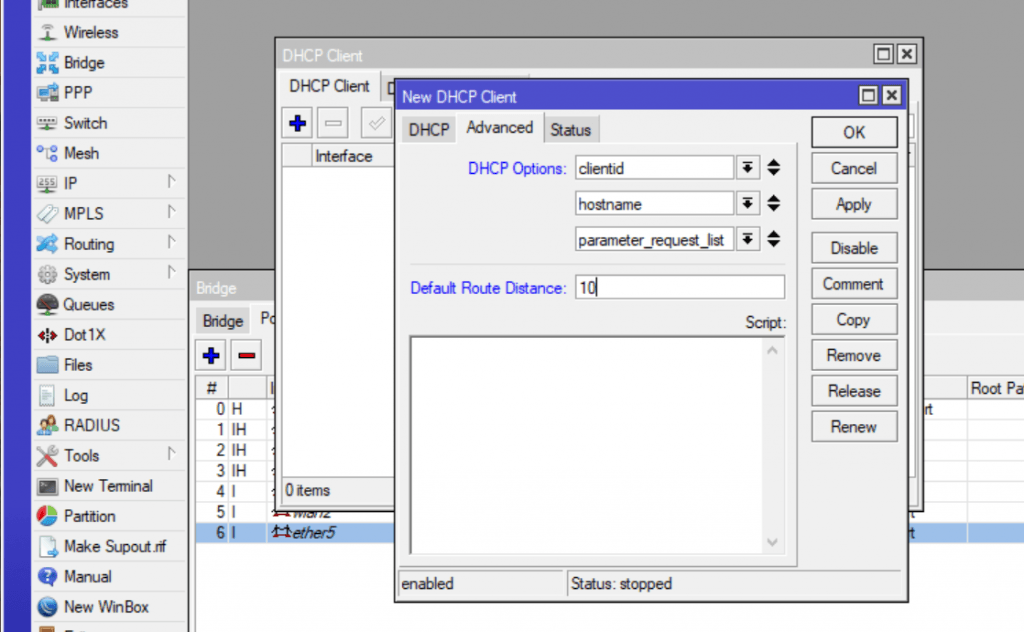

Затем на вкладке DHCP Client добавляем нового клиента привязав его к интерфейсу bridge2-WAN

На вкладке Advanced добавляем DHCP Options: clientid, hostname и наш parameter_request_list. По поводу последнего параметра – не знаю точно передаёт ли билайн до сих пор что нибудь, но на всякий случай пусть будет, отключить никогда не поздно. Default Route Distance ставим 10.

Теперь настроим непосредственно L2TP подключение.

Перейдём в меню PPP и добавим L2TP Client. Назовём его l2tp-out1-beeline, Max MTU установим 1460, Max MRU 1500. Затем на вкладке Dial Out заполним поля Connect To: tp.internet.beeline.ru, User: ваш логин выданный провайдером, Password: соответственно ваш пароль, поставим галочку Add Default Route, Default Route Distance: 5, снимем галочки с mschap1 и pap

Настройка firewall

Выбираем меню Interfaces и переходим на вкладку Interface List, добавляем новый список ls-WAN-all. Затем в этот список добавляем интерфейсы bridge2-WAN и l2tp-out1-beeline

- Настройка firewall – добавляем новый список интерфейсов

- Настройка firewall – добавляем интерфейсы в список

- Настройка firewall – список интерфейсов

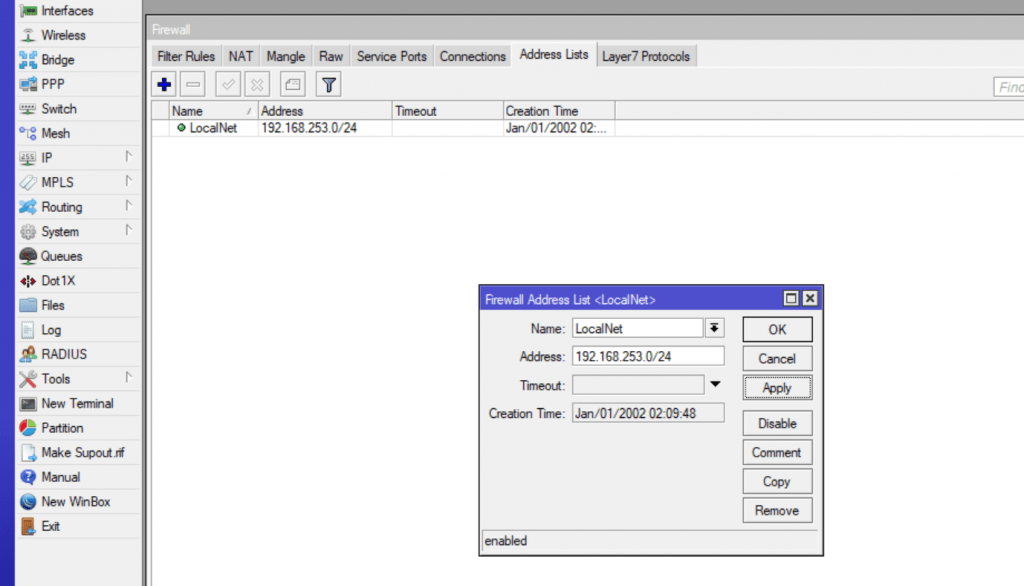

Меню IP – Firewall на вкладке Address Lists добавляем список под названием LocalNet с нашими адресами – 192.168.253.0/24

Добавляем привила firewall. Что бы не пихать сюда кучу картинок напишу все правила скриптом, кто не знает, то просто вводите данные команды в окне терминала (меню New Terminal). Данные правила самые базовые, но на первых порах их должно быть достаточно.

/ip firewall filter

#Разрешаем established и related

add action=accept chain=input connection-state=established,related

#Дропаем все входящие из WAN

add action=drop chain=input in-interface-list=ls-WAN-all

#Дропаем инвалидные соединения

add action=drop chain=forward connection-state=invalid

#Защищаемся от пролома NAT

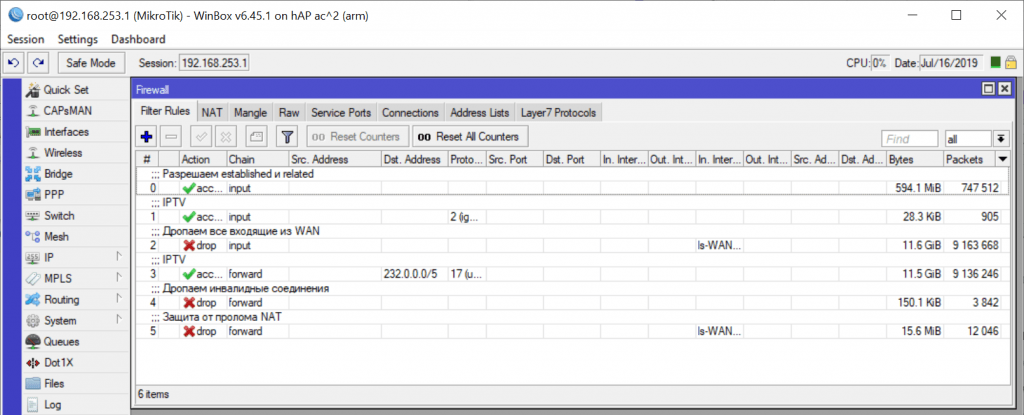

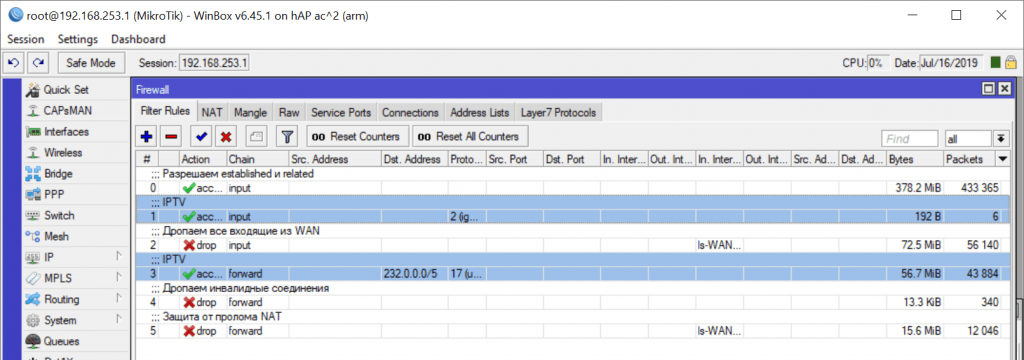

add action=drop chain=forward connection-nat-state=!dstnat connection-state=new in-interface-list=ls-WAN-allВ результате должно выглядеть так как на скрине ниже, за исключением правил для IPTV, их добавим чуть попозже ))

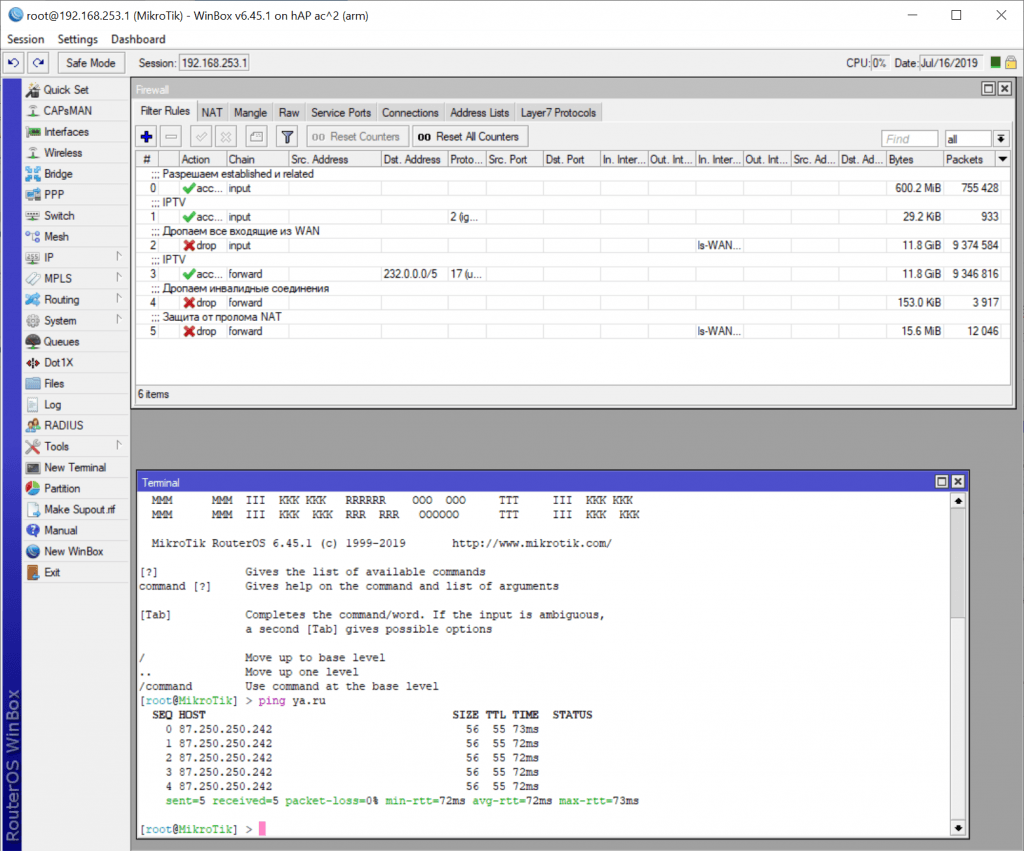

На этом этапе можно включить отключенный интерфейс ether5 и попробовать что нибудь попинговать из терминала на MikroTik’е

Как видим интернет на маршрутизаторе уже есть и работает, но если попытаться сделать тоже самое с компьютера из локальной сети то ничего не получится, для этого добавим правила NAT

/ip firewall nat

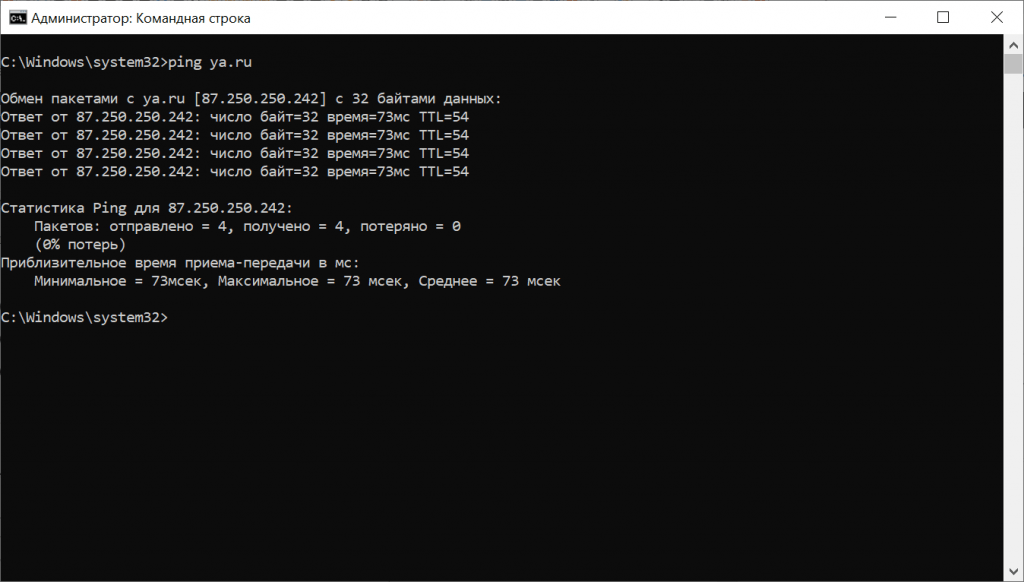

add action=masquerade chain=srcnat out-interface-list=ls-WAN-all src-address=192.168.253.0/24После этого у нас появился интернет и в нашей локальной сети.

Если интернет работает, но некоторые сайты почему то не открываются (не по причине блокировки Роскомнадзором) то можно попробовать добавить правило в Mangle

/ip firewall mangle

add action=change-mss chain=forward new-mss=1360 protocol=tcp tcp-flags=syn tcp-mss=1453-65535Настройка IPTV

IPTV от билайна можно настроить двумя способами. Если вам удобнее протянуть кабель от приставки непосредственно к вашему MikroTik’у, то проще всего добавить ещё один порт в bridge2-WAN, предварительно удалив его из brifge1-LAN и подключить приставку в этот порт, например так:

Всё, больше ничего делать не нужно. Именно поэтому я для WAN сделал отдельный мост, а не настраивал как внешний интерфейс непосредственно порт ether5.

Если же вам удобнее IPTV-приставку подключить в коммутатор (switch), то продолжим настройку.

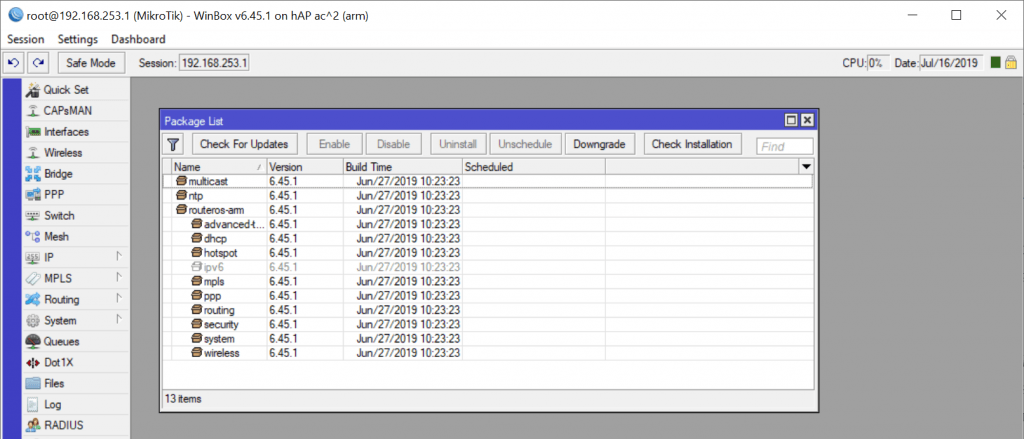

С официального сайта MikroTik из раздела Software нужно будет скачать Extra packages для своей версии прошивки. В моём случае это файл all_packages-arm-6.45.1.zip, т.к. я для написания данного материала пользуюсь MikroTik hAP ac² (RBD52G-5HacD2HnD).

Из полученного архива нам нужен файл multicast-6.45.1-arm.npk (в вашем случае может быть другой, в зависимости от архитектуры процессора и версии прошивки).

Для установки данного пакета в наш MikroTik нужно в WinBox открыть меню Files и в открывшееся окно просто перетащить нужный нам файл. Вместо того что бы перетаскивать, можно воспользоваться кнопкой Upload или просто сделать Copy-Paste. У меня почему то не получилось сделать это из WinBox и я воспользовался доступом через web-интерфейс, который в принципе почти полностью повторяет функционал WinBox, за исключением естественно возможности подключения по MAC-адресам. Так же для загрузки можно воспользоваться доступом по FTP или SFTP.

Теперь просто перезагрузим роутер – меню Sytem – Reboot и после перезагрузки данный дополнительный пакет будет установлен в систему, убедиться в этом можно перейдя по меню System – Packages

После установки необходимого нам пакета multicast приступим непосредственно к настройкам.

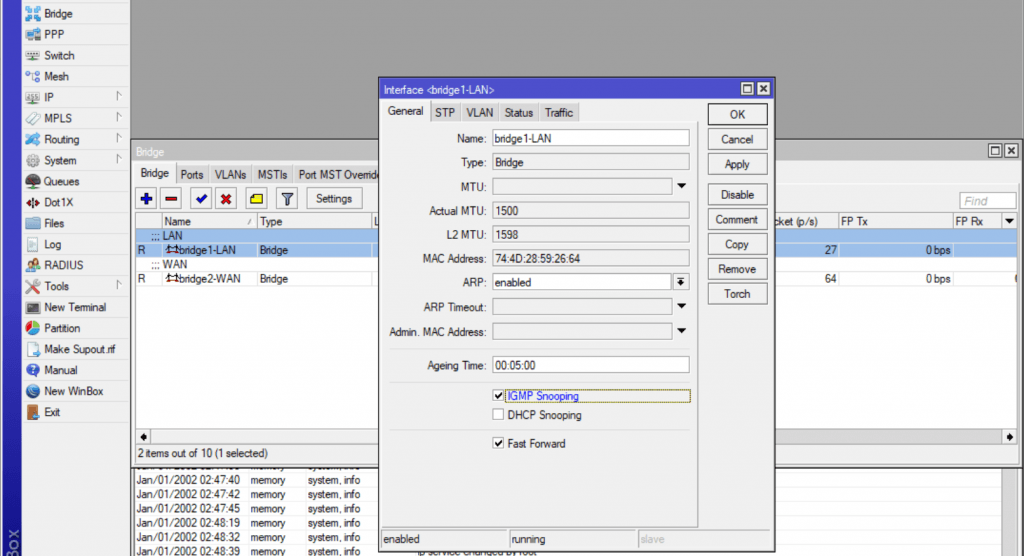

В меню Bridge открываем bridge1-LAN и включаем там IGMP Snooping

Тоже из консоли:

/interface bridge

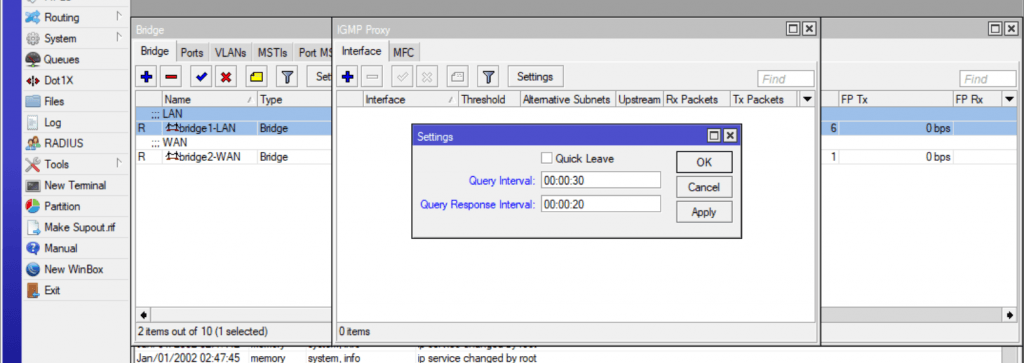

set bridge1-LAN igmp-snooping=yesRouting – IGMP Proxy – нажимаем кнопочку Setup и устанавливаем параметры Query Interval: 30 секунд и Query Response Interval: 20 секунд, Quick Leave оставляем выключенным.

Из консоли:

/routing igmp-proxy

set query-interval=30s query-response-interval=20s quick-leave=noТеперь в IGMP Proxy добавляем интерфейс bridge2-WAN с параметрами Alternative Subnets: 0.0.0.0/0, включаем Upstream и интерфейс bridge1-LAN – никаких параметров не меняем.

Из консоли:

/routing igmp-proxy interface

add alternative-subnets=0.0.0.0/0 interface=bridge2-WAN upstream=yes

add interface=bridge1-LANОсталось добавить пару правил в firewall:

/ip firewall filter

add chain=input protocol=igmp action=accept

add chain=forward dst-address=232.0.0.0/5 protocol=udp action=acceptНужно проследить что бы данные правила были выше первого дропа в цепочке, т.е. правило chain=input protocol=igmp action=accept должно быть выше первого дропа в цепочке input, а правило chain=forward dst-address=232.0.0.0/5 protocol=udp action=accept должно быть выше первого дропа в цепочке forward.

Порядок следования правил в WinBox можно поменять просто перетащив нужное правило на своё место – вверх или вниз. В нашем случае результат будет таким:

Не забывайте к каждому правилу добавлять комментарии, что бы потом не запутаться какое правило за что отвечает.

С настройками IPTV на MikroTik на этом закончим – телевизор показывает ))

Последние необходимые изменения

В принципе у нас уже всё работает, но необходимо внести ещё парочку мелких изменений в настройки нашего MikroTik.

Отключим все неиспользуемые нами сервисы. Для этого перейдём в меню IP – Services и отключим всё, что мы не используем, а для тех что используем ограничим доступ только из локальной сети:

/ip service

set telnet disabled=yes

set ftp disabled=yes

set www address=192.168.253.0/24

set ssh address=192.168.253.0/24

set api disabled=yes

set winbox address=192.168.253.0/24

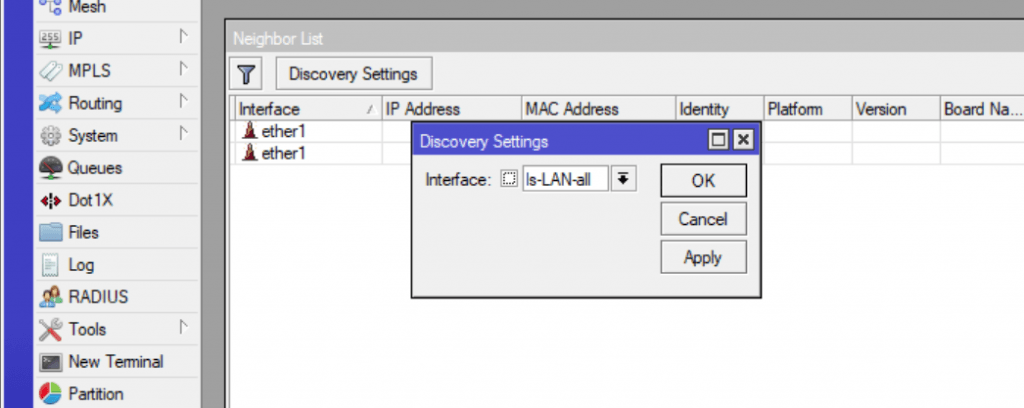

set api-ssl disabled=yesИ ограничим обнаружение нашего маршрутизатора только в локальной сети:

/ip neighbor discovery-settings

set discover-interface-list=ls-LAN-all

Ну и включим поддержку UPnP для устройств и программ поддерживающих данную технологию, например для торрентов, что бы он смог принимать входящие соединения. Если поддержка UPnP не нужна, то лучше данную опцию не включать, т.к. она может нести в себе определённую угрозу вашей сети.

/ip upnp

set allow-disable-external-interface=yes enabled=yes

/ip upnp interfaces

add interface=bridge1-LAN type=internal

add interface=bridge2-WAN type=externalНа этом часть про базовые настройки маршрутизатора на основе RouterOS можно считать завершённой.

За бортом остались настройки Wi-Fi, настройки DNS и много чего ещё, но это уже тема последующих статей.

Все приведённые примеры использовались и работают на маршрутизаторе MikroTik hAP ac² (RBD52G-5HacD2HnD-TC) с версией RouterOS 6.45.1.

Отдельно хочу сказать огромное человеческое спасибо своему хорошему другуВладу Глазкову, без его подсказок и советов данной статьи просто не было бы.

С благодарностью приму конструктивную критику и замечания в комментариях.

Обновление от 20.07.2019: В настройках DHCP клиента в parameter_request_list добавил получение Classless Static Route Option, правда в моём регионе (Красноярск) билайн кажется “забил” на это (